13.04.2022 - 21:30

Amb la invasió russa, entre les diverses mesures que va prendre el govern ucraïnès, una de les que més van ressaltar va ser l’acceptació de donatius en criptomonedes. La quantitat rebuda per les institucions oficials supera els cent milions de dòlars. Un 40% de les empreses que proveeixen armes al govern ucraïnès les accepten directament, sense bescanviar-les per euros o dòlars prèviament. Igualment, Rússia també sembla que fa servir criptomonedes per eludir les sancions internacionals. A banda els governs, els ciutadans, tant russos com de la resta del món, empren eines com el navegador Tor per evitar les sancions o el blocatge de webs informatives. A més, amb la repressió de veus dissidents que ha iniciat el govern de Putin, professionals i ciutadans russos es troben forçats a fer servir eines criptogràfiques per protegir les seves comunicacions. Un conjunt de programes que van ser desenvolupats dins el moviment del programari lliure per protegir els drets dels individus enfront del poder de corporacions i governs. Tot seguit repassem els principals.

La web fosca, Tor i les VPN comercials

A internet hi ha un seguit de pàgines que no poden ser indexades pels cercadors normals. És l’anomenada web profunda (deep web, en anglès). A dins, encara hi ha una web més difícil d’accedir-hi, la web fosca (dark web, en anglès). A diferència de la primera, a la qual es pot entrar amb el nostre navegador estàndard, la web fosca es basa en darknets, xarxes privades opaques a les quals cal accedir amb programari i configuracions específiques, en una mena d’internet paral·lela. Una de les primeres va ser Freenet, creada l’any 2000. És una xarxa d’igual a igual (P2P) amb l’objectiu de ser resistent a la censura i protegir la privadesa en les comunicacions. Permet de crear identitats privades dins la xarxa, allotjar webs, crear fòrums o compartir fitxers. La llibertat d’expressió és la seva raó de ser, d’acord amb el creador, l’irlandès Ian Clarke. Per usar-la, només l’hem de descarregar i instal·lar a l’ordinador. A partir d’aquí, hi accedirem amb el nostre navegador, i haurem de reservar un espai al disc dur. Freenet hi descarregarà una part dels continguts de tota la xarxa, que passarem a compartir amb la resta de membres. El 2002 un grup de programadors es va separar del projecte i creà l’I2P. Basat en Freenet, és molt similar, però admet protocols de la internet estàndard i no ens obliga a esdevenir un servidor de la xarxa.

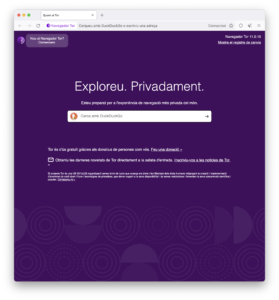

Tanmateix, si hem de parlar de web fosca, el navegador Tor és el programa més conegut. Nascut el 2002 és un programari lliure amb l’objectiu de permetre i garantir unes comunicacions anònimes i sense monitorar. Per assolir-ho, fa servir el domini .onion, una xarxa d’internet paral·lela i incompatible amb la tradicional. Només hi podem accedir amb el navegador Tor. Es diu “onion” –’ceba’ en anglès–, perquè el xifratge que fa servir es fa en una sèrie de capes, per tal d’amagar la IP –la matrícula que permet d’identificar l’ordinador–, tant la nostra com la del servidor que allotja el contingut, a més d’evitar els rastres i el monitoratge de les activitats a internet. La xarxa onion té 80.000 webs i cercadors propis. Ahmia n’és un dels més coneguts.

Malgrat això, el gruix d’usuaris de Tor l’empren perquè duu incorporada una VPN (xarxa privada virtual). Quan naveguem per internet normalment, ens connecten des del nostre ordinador al servidor on s’allotja la pàgina web. El servidor veu la nostra adreça IP, que dóna informació del país i la ciutat on som, a més de la configuració de l’ordinador (sistema operatiu, navegador, llengua preferida, resolució de pantalla…). Tot un seguit d’informació que permet d’identificar-nos i rastrejar-nos. Amb les VPN ens connectem a un servidor intermediari (de fet, Tor passa per tres), amb totes les comunicacions xifrades. I és aquest servidor intermediari que es connecta al servidor de la web. La web veu la IP del servidor intermediari, no la nostra.

A més, Tor té opcions de tres nivells de seguretat per a restringir encara més la informació que donem, tot i que pot afectar la funcionalitat de moltes webs. A banda la seguretat personal, l’aplicació més pràctica d’això és accedir a pàgines web blocades en determinats països. L’estat espanyol és un dels països que ha blocat webs, com ara les del moviment independentista català. O pàgines com The Pirate Bay, on no podreu accedir des d’una IP de l’estat espanyol, però sí amb Tor. A més, si no ens agrada el navegador Tor i volem continuar usant el nostre navegador preferit, podem fer servir programari VPN específic, bé a l’ordinador, al mòbil o a la tauleta. Normalment, per menys de cinc euros mensuals. Entre els més coneguts, hi ha NordVPN, ExpressVPN, Surfshark, ProtonVPN o CyberGhost.

A més, aquestes eines ens permeten un control i capacitats més grans que amb el Tor, com ara triar des de quin país volem navegar específicament, emprar servidors intermediaris amb gran velocitat i no tenir entrebancs amb serveis com ara el vídeo sota demanda. A diferència de Tor, on els països són aleatoris, i esporàdicament podem tenir dificultats d’amplada de banda. Les VPN són especialment recomanades quan ens connectem a xarxes wifi públiques, perquè xifren totes les nostres comunicacions mitjançant el punt wifi. A més, de casa estant, les VPN també poden millorar la connexió, perquè els proveïdors sovint limiten l’amplada de banda segons què fem servir. Amb una VPN la nostra companyia d’internet no sap què fem anar i, per tant, no ens limita la velocitat.

Tails, el sistema operatiu que no emmagatzema res

El navegador Tor o les VPN donen molta seguretat per a la majoria de persones. Tanmateix, pot haver-hi usuaris que encara necessitin o vulguin més seguretat. Perquè, més enllà del navegador, dins el nostre ordinador queden rastres, el sistema operatiu desa fitxers amb informació o, fins i tot, ens podem despistar i fer servir un navegador normal sense VPN. Tails és un sistema operatiu que duu la protecció contra el rastreig de la nostra activitat i la censura a la màxima expressió. Per començar, no s’instal·la a l’ordinador, sinó en una memòria USB externa. La idea és que, quan hem de fer alguna cosa que pugui comprometre la nostra seguretat, connectem l’USB a qualsevol ordinador i l’engeguem sense fer servir el sistema operatiu que té instal·lat l’ordinador. Amb el Tails, una versió de Linux modificada, podrem navegar (té el Tor integrat en totes les comunicacions), escriure correus, carregar contingut a pàgines web, enviar fitxers, emprar missatgeria instantània, connectar-nos a servidors o desar informació que ens interessi en un disc dur extern. En apagar l’ordinador, Tails no haurà emmagatzemat res. Quan el tornem a engegar, el sistema operatiu estarà com si no l’haguéssim fet servir mai. Cal dir que el podem configurar perquè conservi programes que hàgim instal·lat i fitxers desats en una carpeta especial, a condició que siguem conscients que renunciem al grau màxim de protecció.

Una altra opció, si no volem arribar a aquests extrems, és fer anar una màquina virtual –com ara VirtualBox– amb un sistema operatiu dissenyat específicament per protegir la nostra privadesa. Un dels més coneguts és Whonix. L’avantatge és que el fem servir al nostre ordinador i al sistema operatiu tradicional (Windows, Mac o Linux). L’inconvenient és que, encara que fem servir una màquina virtual, el sistema operatiu base on s’executa la màquina virtual pot conservar informació del seu ús.

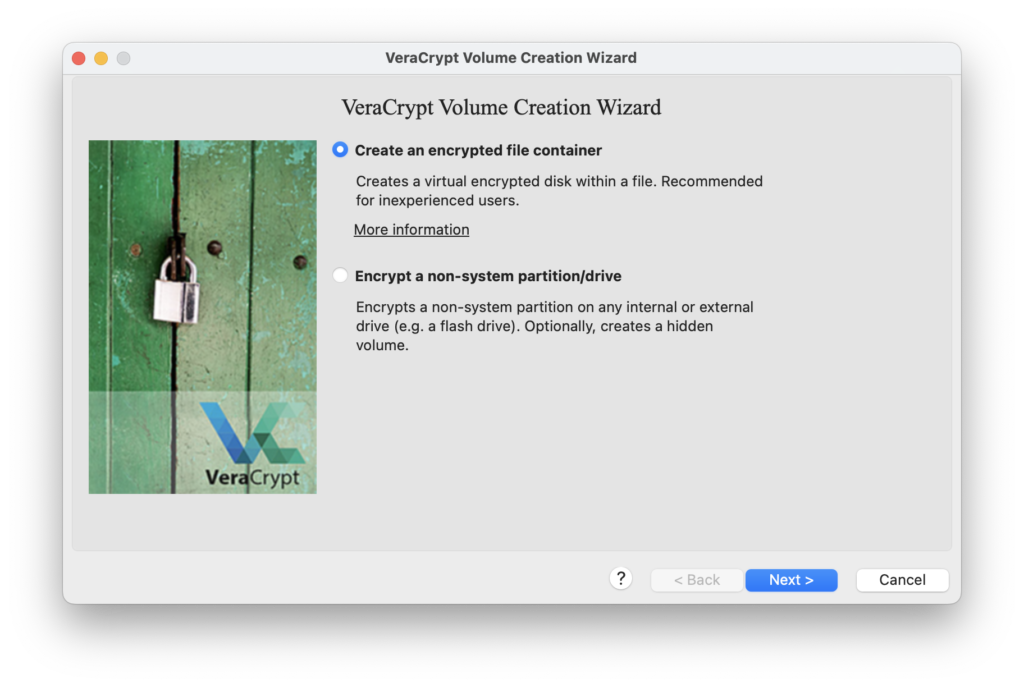

VeraCrypt, o com protegir la informació al nostre disc dur

Al nostre ordinador, hi podem desar informació privada important, de la nostra activitat professional o de les nostres accions d’activista social en un país autoritari i repressor. Avui dia els principals sistemes operatius ja ofereixen la possibilitat de xifrar tot el nostre disc dur –com ara el FileVault als Mac– sense afectar-ne el rendiment. Amb l’obligació de no oblidar la contrasenya, perquè si la perdem no podrem accedir al contingut. És diferent d’un disc dur sense xifrar, que el podem treure d’un ordinador i entrar en els continguts des d’un altre, eludint fàcilment la contrasenya d’usuari del sistema operatiu. Tot i el xifratge, ens podem trobar obligats, sota amenaça, a donar la contrasenya perquè algú altre tingui accés als continguts. Això amb VeraCrypt ho podem evitar.

VeraCrypt és un programari lliure que serveix per a crear contenidors xifrats. Són fitxers als quals donem la mida que vulguem i que podem desar al disc dur o en un d’extern. En muntar el fitxer (desxifrar-lo) al VeraCrypt, funciona com si fos un disc dur extern més. Hi arrosseguem els fitxers que ens interessa i, un cop acabat, el desmuntem (el xifrem), com si haguéssim desconnectat un disc dur extern. VeraCrypt també permet de xifrar unitats senceres de disc dur externes, sense haver de crear fitxers contenidors. Tanmateix, això no evita que algú ens obligui a donar-ne la contrasenya per obrir-los. Però VeraCrypt també hi ha pensat, en això. El truc és que dins aquest contenidor xifrat, podem reservar espai per a crear un segon contenidor ocult al qual s’accedeix amb una contrasenya diferent. Criptogràficament, és impossible de saber si un contenidor xifrat estàndard conté, a més, un contenidor privat. Es tracta, per tant, que al contenidor estàndard hi desem informació no essencial i que la important la desem a l’ocult. Si ens trobem obligats a donar una contrasenya, donem la del contenidor estàndard i neguem que hi hagi cap contenidor ocult. Només cal una precaució: un cop tinguem fitxers dins el contenidor ocult, val més no desar més fitxers a l’estàndard, perquè podríem malmetre l’espai reservat a la part oculta. Per evitar-ho, VeraCrypt ens dóna l’opció de protegir el contenidor ocult a l’hora de muntar l’estàndard.

Monero, la criptomoneda anònima

Com hem vist, és en temps convulsos (guerres, autoritarisme, repressió…) quan les criptomonedes es fan servir més. Permeten d’esquivar les limitacions de les institucions financeres internacionals i estatals. Però molta gent no sap que les criptomonedes no són privades. Fan servir un llibre de comptabilitat, la cadena de blocs, que és completament públic. Tothom hi pot accedir amb programari lliure, a condició que tingui els coneixements tècnics necessaris, i saber quantes criptomonedes té cada usuari i quins moviments hi fa: a qui dóna monedes i de qui en rep. Si l’usuari fa servir un pseudònim, en comptes del seu nom, no hi ha grans problemes. Per exemple, se sap que en Satoshi Nakamoto, el pseudònim del creador del bitcoin (del qual no se sap la identitat) té un milió de bitcoins, i que no els ha tocat mai. En el moment que ho faci i els transfereixi a un compte corrent normal, se’n sabrà la identitat, segurament el motiu pel qual no hi ha operat (si és que és viu).

Monero (XMR) és una criptomoneda que ha estat específicament dissenyada per mantenir la privadesa i que ningú no pugui saber quantes en tenim ni quines transaccions hi fem. Funciona com la resta de criptomònades: hem de tenir un moneder digital i intercanviar els nostres euros o més monedes digitals per monedes de monero. Ara, hem de ser conscients que en el moment que convertim de monero a una altra moneda perdem la seguretat. Només es mantindrà mentre operem a dins. La prova que monero protegeix realment la privadesa és que l’agència tributària nord-americana (IRS) ofereix una recompensa a qui pugui trencar-ne la protecció, per poder fiscalitzar les transaccions que hi fan els usuaris.

Comunicar-nos de manera segura

Actualment, les eines de missatgeria han superat al correu electrònic en la funció de comunicar-nos amb l’altra gent. Les principals, com ara WhatsApp o Telegram, ja incorporen xifratge de punt a punt. De manera que ni tan sols la companyia no pot accedir, en teoria, al contingut dels nostres missatges. Tanmateix, especialment WhatsApp, conserva informació relacionada, com ara la nostra identitat i la dels nostres contactes. Si volem la màxima seguretat, Signal és la millor opció.

Malgrat això, encara hem d’escriure correus electrònics. Però tenen un problema greu: són com les postals tradicionals. Qualsevol que ens els intercepti els pot llegir sense dificultats i saber a qui van adreçats. Protonmail és un servei de correu que evita això. És xifrat com la missatgeria. N’hi ha una versió gratuïta consultable via web amb 500 MB d’espai. Si volem més espai, opcions addicionals o integrar-lo amb el nostre client de correu, haurem de pagar un mínim de quatre euros mensuals. Si no volem el Protonmail, també tenim l’opció de xifrar i signar criptogràficament els correus usant les eines GPG. En aquest cas, hem d’instal·lar aquestes eines al nostre ordinador, crear una signatura pública i privada per signar i xifrar els nostres correus i enviar als interessats la nostra clau pública per poder escriure’ls correus. És una mica més complicat que amb el Protonmail o les aplicacions de missatgeria, però ens permet de fer servir el nostre client i adreces de correu de tota la vida.

Moltes d’aquestes eines fa molts anys que existeixen. Nascudes en ambients molt tècnics i ideologitzats, s’han anat perfeccionant, han esdevingut més pràctics i, alhora, s’han difós. En un context geopolític en què sembla que els règims autoritaris i la repressió contra veus dissidents i minories nacionals s’expandeixen com més va més, són eines que encara es poden popularitzar més. Formen part de la batalla entre els drets individuals i el poder dels estats i les corporacions. Poderosos que, si convé, tampoc no dubten a emprar-les.